Het Werkelijke Probleem met “Gewoon MFA Inschakelen”

De meeste organisaties geloven dat ze beschermd zijn zodra ze Multi-Factor Authentication inschakelen. Het bestuur ontvangt een geruststellende slide: “MFA geïmplementeerd, identiteit beveiligd.”

Dat is een gevaarlijke oversimplificatie.

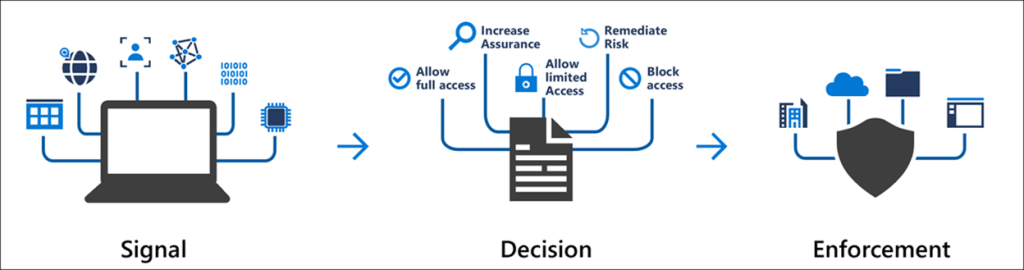

Een standaard MFA-implementatie met Conditional Access op Microsoft’s standaardinstellingen laat kritieke gaten open die aanvallers actief exploiteren. Legacy authenticatieprotocollen omzeilen MFA volledig. SMS-verificatie is triviaal te onderscheppen. Zonder apparaat-compliancecontroles loopt een gecompromitteerde laptop met geldige inloggegevens zo door uw voordeur.

De 10 beleidsregels in deze gids pakken die gaten systematisch aan. Ze vertegenwoordigen de baseline die wij voor elke enterprise-klant implementeren — niet als een standaardsjabloon, maar als een bewezen startframework dat wij vervolgens aanpassen aan het specifieke risicoprofiel, de licenties en de operationele vereisten van uw organisatie.

Waarom Conditional Access Implementeren Geen Weekendproject Is

Het implementeren van Conditional Access vereist zorgvuldige planning. Overhaast strikte toegangscontroles afdwingen kan uw gehele organisatie buitensluiten — van de CEO tot uw geautomatiseerde serviceaccounts. Overweeg deze risico’s voordat u één beleid configureert:

Het Buitensluitrisico

Beleidsregels toepassen op “Alle Gebruikers” zonder juiste uitsluitingen kan beheerders permanent buitensluiten van de tenant. Zonder correct geconfigureerde noodtoegangsaccounts betekent één misconfiguratie dat u Microsoft Support moet bellen en dagen moet wachten op herstel.

Impact op Serviceaccounts

Legacy-applicaties en synchronisatieaccounts (zoals Microsoft Entra Connect) falen vaak stilzwijgend wanneer MFA incorrect wordt afgedwongen. Uw directorysynchronisatie stopt, nieuwe gebruikers worden niet aangemaakt en wachtwoordresets werken niet meer.

Onze Aanpak: Eerst Report-Only Modus

Wij implementeren nooit een beleid direct in “Aan” modus. Elk beleid doorloopt een strikte “Report-Only” fase waarin wij aanmeldlogs analyseren, geïmpacteerde gebruikers en applicaties identificeren en noodzakelijke uitsluitingen toevoegen — vóór handhaving.

Dit is waarom het hoe belangrijker is dan het wat. Weten welke beleidsregels u moet maken is slechts stap één. De werkelijke uitdaging is ze implementeren zonder uw CEO buiten te sluiten of uw serviceaccounts te breken.

De 10 Essentiële Conditional Access Beleidsregels

Deze beleidsregels bieden uitgebreide beveiligingsdekking. Ze vereisen echter nauwkeurige afstemming op uw specifieke licenties (P1/P2) en organisatiestructuur. Elk beleid hieronder bevat de implementatie-uitdaging en onze specifieke aanpak.

Vereis MFA voor Alle Beheerders

Het beschermen van Global Admins is vanzelfsprekend, maar veel organisaties missen subtiele, hoog-geprivilegieerde rollen zoals Authentication Administrator of Privileged Role Administrator. Als dit beleid faalt of de MFA-service uitvalt, verliest u de controle over uw tenant.

Onze Aanpak: Wij implementeren noodtoegangsaccounts en sluiten deze zorgvuldig uit om ervoor te zorgen dat u altijd controle behoudt tijdens een calamiteit.

Vereis MFA voor Azure Management

Aanvallers die toegang krijgen tot het Azure Management-portaal kunnen uw volledige infrastructuur vernietigen. Dit beleid beperkt strikt de toegang tot Azure-resources.

Onze Aanpak: Wij configureren Authentication Strengths om Phishing-Resistant MFA (FIDO2 of Certificaat-gebaseerd) te vereisen voor deze gevoelige portalen. Standaard SMS is niet voldoende.

Blokkeer Legacy Authenticatie

Legacy protocollen (POP3, IMAP, SMTP) ondersteunen geen MFA, waardoor ze het #1 doelwit zijn voor password spray aanvallen. Als u deze open laat, zijn uw MFA-beleidsregels effectief nutteloos.

Onze Aanpak: Wij gebruiken een ontdekkingsfase om verborgen afhankelijkheden te identificeren — oudere netwerkprinters, scanners en legacy Line-of-Business applicaties — voordat we de blokkering afdwingen.

Vereis MFA voor Microsoft Admin Portalen

Dit beveiligt de toegang tot de interfaces waar uw data-governance en beveiligingsinstellingen leven, zoals de Exchange Online en Microsoft Purview portalen.

Onze Aanpak: Wij stemmen dit beleid af op Zero Trust-principes door niet alleen de gebruiker te verifiëren, maar ook de apparaat-compliancestatus voordat toegang wordt verleend.

Geen Persistente Browsersessies

Dit beschermt gebruikerstoegang op onbeheerde apparaten door te voorkomen dat browsersessies ingelogd blijven nadat het venster is gesloten.

Onze Aanpak: Cruciaal voor organisaties met een hybride personeelsbestand of BYOD-beleid. Wij zorgen ervoor dat een gestolen cookie niet kan worden gebruikt om een sessie dagen later opnieuw af te spelen.

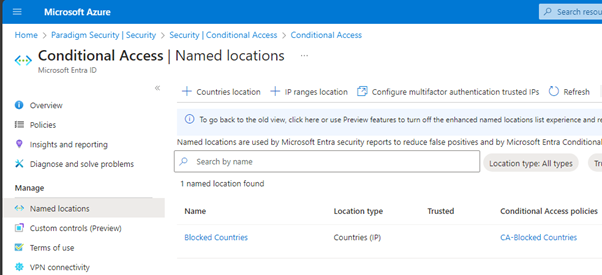

Blokkeer Toegang op Locatie

Beperkt toegang vanuit specifieke geografische regio’s om het aanvalsoppervlak te verkleinen en aan compliance-eisen te voldoen (bijv. voorkomen van aanmeldingen vanuit gesanctioneerde landen).

Onze Aanpak: Locatieblokkering alleen is niet voldoende — aanvallers gebruiken VPN’s. Wij combineren het met Impossible Travel-detectie (Beleid #8) om aanvallers te betrappen die hun locatie maskeren.

Azure Portal — Conditional Access Benoemde Locaties

Vereis Wachtwoordwijziging voor Hoog-Risico Gebruikers

Wanneer Microsoft’s threat intelligence detecteert dat de inloggegevens van een gebruiker zijn gelekt op het dark web, forceert dit beleid een onmiddellijke wachtwoordreset.

Onze Aanpak: Zonder deze automatisering kan een gecompromitteerd wachtwoord weken actief blijven totdat IT het opmerkt. Dit beleid herstelt de dreiging in realtime, 24/7.

Vereis MFA voor Risicovolle Aanmeldingen

Dit beleid gebruikt gedragsanalyse om anomalieën te detecteren — zoals een gebruiker die inlogt vanuit Londen en Tokio binnen één uur (“Impossible Travel”). Vereist Entra ID P2.

Onze Aanpak: Het incorrect configureren van de risiconiveaus (Hoog vs. Medium) leidt tot “MFA Fatigue.” Wij stemmen deze drempels af om beveiliging en gebruiksgemak in balans te brengen.

Vereis Phishing-Resistant MFA voor Beheerders

Naarmate aanvallers slimmer worden, leren ze simpele SMS-codes te omzeilen. Dit beleid dwingt uw admins om Phishing-Resistant methoden te gebruiken, zoals FIDO2-beveiligingssleutels of Windows Hello for Business.

Onze Aanpak: NIST-richtlijnen bevelen nu phishing-resistant authenticatie aan voor alle geprivilegieerde toegang. Wij helpen u bij de overgang van uw IT-team naar deze moderne standaarden zonder hun workflow te verstoren.

Vereis Compliant Apparaat voor Beheerders

Voor het hoogste beveiligingsniveau zorgen wij ervoor dat admins de omgeving alleen kunnen beheren vanaf een apparaat dat beheerd, bijgewerkt en gezond is.

Onze Aanpak: Als de laptop van een admin geïnfecteerd is met malware (en gemarkeerd als “Niet-Compliant” door Defender for Endpoint), blokkeert dit beleid direct hun toegang tot het admin-portaal, waardoor laterale beweging wordt voorkomen.

Sluit Uzelf Niet Buiten.

Breek Uw Bedrijf Niet.

Conditional Access misconfiguraties zijn de #1 oorzaak van zelf-veroorzaakte IT-storingen. Voordat u de schakelaar omzet, laten wij u precies zien wat er zal breken — en hoe u het voorkomt.

Ontvang Uw Gratis RisicobeoordelingWaarom Expert Implementatie Belangrijk Is

Verkeerd geconfigureerd Conditional Access is een belangrijke oorzaak van zelf-veroorzaakte IT-storingen. Wij draaien niet gewoon aan schakelaars. Wij gebruiken een rigoureuze Audit-Test-Enforce methodologie om de impact van elk beleid te valideren vóór handhaving.

Zonder Expert Implementatie

- ✕Beleidsregels direct in “Aan” modus geïmplementeerd

- ✕CEO maandagochtend buitengesloten

- ✕Serviceaccounts falen urenlang stilzwijgend

- ✕Noodgeval betekent Microsoft Support bellen

- ✕Weken van brandjes blussen en terugdraaien

Met NPS Methodologie

- ✓Report-Only validatie vóór handhaving

- ✓Gefaseerde ringimplementatie per gebruikersgroep

- ✓Voorafgaande afhankelijkheidsaudit

- ✓Break Glass-accounts geconfigureerd en getest

- ✓Nul-verstoring uitrol, gegarandeerd

Identiteit is uw nieuwe perimeter. Maar het gat tussen “MFA ingeschakeld” en “identiteit beveiligd” is enorm. Deze 10 beleidsregels dichten de meest kritieke gaten — maar alleen wanneer geïmplementeerd met de operationele nauwkeurigheid die voorkomt dat u uw eigen organisatie buitensluit.

Eén verkeerde klik kan uw gehele C-Suite buitensluiten. Wij blokkeren de aanvallers, niet uw CEO.

Microsoft Entra ID & Zero Trust

Van Conditional Access tot volledig Zero Trust — ontdek hoe wij identiteitsbeveiliging implementeren voor enterprises die verder gaan dan basis-MFA.

Bekijk Zero Trust DienstenMicrosoft Sentinel SOC

Conditional Access is slechts de eerste verdedigingslinie. Ontdek hoe Sentinel uw identiteitssignalen correleert met dreigingen over uw gehele omgeving.

Bekijk Sentinel Diensten