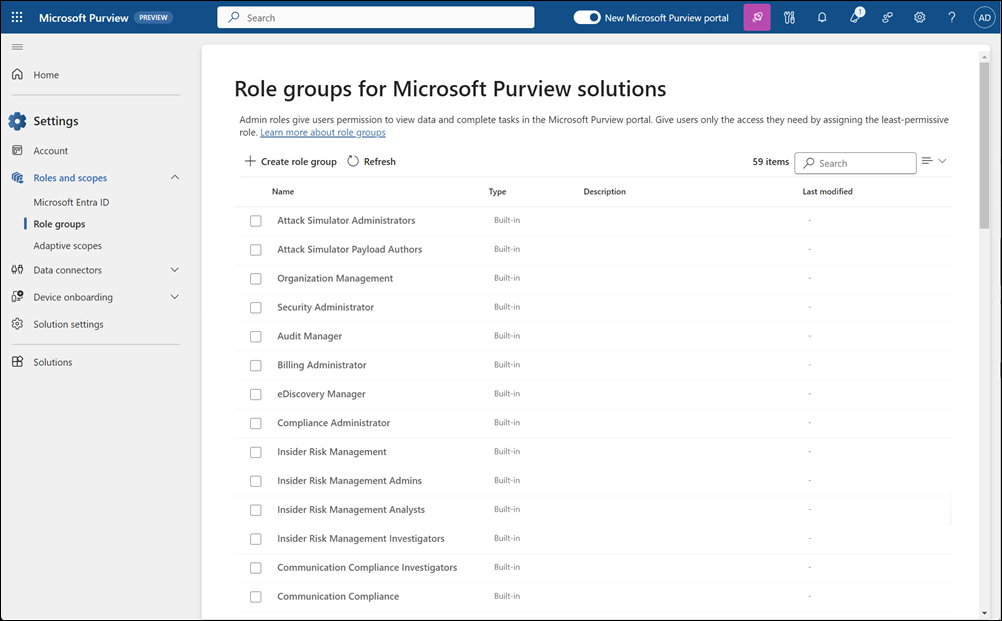

Microsoft Purview Portal — Rolgroepen

De “Global Admin” Valkuil

Als u standaard Entra ID-rollen gebruikt om Purview te beheren, bent u waarschijnlijk niet compliant.

De meest voorkomende fout die wij bij audits tegenkomen is de “Over-Bevoegde IT-Admin.” Organisaties wijzen vaak de Global Administrator- of Security Administrator-rol toe aan hun implementatieteam. Hoewel dit technisch werkt, creëert het een enorme interne dreigingsvector:

Inzage in Data

Deze rollen kunnen vaak Content Explorer gebruiken om de daadwerkelijke inhoud van gevoelige bestanden te bekijken — salarissen, strategische plannen, juridische documenten. Uw IT-admin kan de e-mail van de CEO lezen.

Geen Vier-Ogen-Principe

De persoon die het beleid schrijft, is vaak dezelfde persoon die het goedkeurt. Geen functiescheiding. Eén persoon beheert de gehele gegevensbeschermingsketen.

Blokkering door Ondernemingsraad

In Nederland en Duitsland zal de Ondernemingsraad DLP-projecten vaak vetoën als IT-medewerkers onbeperkte toegang hebben tot werknemersgegevens.

Blinde Vlek voor Insider Risk

Admins kunnen zichzelf vrijstellen van monitoringbeleid. De personen met de meeste toegang hebben geen toezicht — de grootste blinde vlek in uw beveiligingshouding.

U heeft geen “Admins” nodig — u heeft een Functiescheidingsframework nodig.

Standaard Microsoft Rollen vs. NPS Governance Model

Waarom “Standaard” Rollen Niet Genoeg Zijn

Microsoft biedt basis-rolgroepen, maar deze komen zelden overeen met realistische enterprise workflows.

De “Compliance Administrator” Paradox

De standaard Compliance Administrator-rol is te breed voor dagelijkse operaties maar te smal voor volledige implementatie. Het geeft gebruikers macht over retentiebeleid (dat data kan verwijderen) maar mist vaak de nuance die nodig is voor granulaire DLP-afstemming.

De “Insider Risk” Blinde Vlek

Het implementeren van Insider Risk Management (IRM) vereist een delicaat evenwicht. U heeft nodig dat HR het risico ziet (bijv. “Medewerker X lekt data”) zonder dat HR de technische logs kan zien, en u heeft nodig dat IT de logs kan oplossen zonder het bewijs te zien. Standaardrollen vervagen deze lijnen en creëren juridische aansprakelijkheid.

Effectieve governance vereist duidelijke “Persona’s” — geen generieke admin-rollen:

Het 3-Laags Rollenmodel: Scheiding by Design

De Architect

Alleen Ontwerp — Alleen-Lezen

- ✓Beleidsinstellingen en configuraties bekijken

- ✓Taxonomie van gevoeligheidslabels beoordelen

- ✓Kan geen live beleid activeren of wijzigen

De Operator

Alleen Uitvoeren — Blind voor Inhoud

- ✓Beleid activeren via PIM (Just-in-Time)

- ✓DLP-meldingen oplossen op basis van metadata

- ✓Kan Content Explorer niet openen of e-mails lezen

De Auditor

Alleen Toezicht — Kan Niet Wijzigen

- ✓Alle acties van Operators beoordelen

- ✓Auditlogs en compliancerapporten inzien

- ✓Kan geen configuratie of beleid wijzigen

Let op: Dit vereist aangepaste Rolgroepen en strikte PIM (Privileged Identity Management) scopes die niet zijn gedocumenteerd in standaard Microsoft-handleidingen.

De “Gouden Rol” Strategie: De Privacy-Veilige Operator

Om het conflict op te lossen tussen “IT moet dingen repareren” en “IT mag mijn e-mail niet lezen,” implementeren wij aangepaste rollen die niet standaard bestaan.

Voorbeeld Aangepaste Rol: “De Blinde Operator”

Een aangepaste rol die wij bouwen voor Tier-2 Supportteams. Hiermee kunnen zij hun werk doen zonder de privacy van medewerkers te schenden.

✓KAN

- ✓De status van DLP-beleid bekijken

- ✓Zien welke apparaten falen

- ✓Controleren of een e-mail is geblokkeerd

- ✓Beleidsinstellingen bijwerken (indien goedgekeurd via PIM)

✕KAN NIET

- ✕Content Explorer openen om geblokkeerde e-mails te lezen

- ✕Het gevoelige bestand downloaden dat de melding heeft veroorzaakt

- ✕Zichzelf verwijderen van de monitoring Watch List

Stop met het Weggeven van de Sleutels van het Koninkrijk

De meeste organisaties kiezen standaard voor “Global Admin” omdat het makkelijk is. Het is ook de snelste manier om een compliance-audit te falen.

Wij helpen u een precies RBAC-model te ontwerpen waarbij gebruikers exact de toegang krijgen die ze nodig hebben — voor precies zo lang als ze het nodig hebben — en geen seconde langer.

Boek een Gratis Purview AssessmentDe “Silent Mode” Governance Strategie

Bij New Paradigm Security wijzen wij niet alleen machtigingen toe; wij bouwen een Governance Framework dat uw CISO, uw Privacy Officer en uw Ondernemingsraad overtuigt.

Onze aanpak scheidt de “Technische mogelijkheid” van de “Data-zichtbaarheid”:

Privacy-First Configuratie

Wij configureren RBAC zodat IT-admins DLP-meldingen kunnen oplossen zonder de inhoud van de e-mail of het bestand te zien. Ze zien metadata — geen inhoud.

Just-in-Time Toegang

Wij gebruiken Azure PIM om ervoor te zorgen dat hoog-niveau administratieve bevoegdheden alleen bestaan gedurende de 2 uur dat ze nodig zijn, met een verplicht verantwoordingslogboek.

Audit-Ready Rapportage

Wij koppelen elke roltoewijzing aan AVG Artikel 32-vereisten, en bewijzen aan auditors dat u “Technische en Organisatorische Maatregelen” heeft geïmplementeerd om toegang te beperken.

RBAC configureren gaat niet over knoppen klikken; het gaat over het vertalen van uw juridische en HR-vereisten naar technische beperkingen. Een fout hier breekt niet alleen de tool — het stelt uw organisatie bloot aan interne datalekken en regelgevende boetes.

Laat uw IT-team het niet “zelf uitzoeken” met standaardrollen. Beveilig uw Purview-omgeving met een professioneel Governance Model.

Microsoft Purview Oplossingen

Van data-classificatie tot DLP-architectuur en RBAC-governance — ontdek hoe wij Microsoft Purview implementeren voor enterprises.

Bekijk Purview DienstenInnovatie & Patiëntvertrouwen Beschermd

Hoe wij een farmabedrijf hielpen gevoelige data te beveiligen met Microsoft Purview — inclusief volledige RBAC-governance.

Lees het Succesverhaal